O que é Trojan Wacatac?

Resumo do artigo: o Windows Defender Remover Wacatac?

1. O Windows Defender pode detectar a presença de script de Trojan wacatac b ml, mas não pode removê -lo automaticamente.

2. Para remover o trojão, você pode tentar removê -lo manualmente.

3. Se você encontrar um vírus de Trojan, seja disfarçado como um programa legítimo ou operando em segundo plano, você deve removê -lo.

4. Execute as etapas de remoção na ordem correta para limpar seu computador a partir de infecções de Trojan.

5. A execução da Microsoft Defender pode ajudar a remover o vírus Trojan.

6. O Windows Defender pode não ser capaz de remover todos os troianos e etapas adicionais podem ser necessárias.

7. Certifique -se de executar uma varredura de vírus usando o Windows Defender para identificar e remover Trojans.

8. Os alertas de Wacatac às vezes podem ser falsos positivos, especialmente ao baixar arquivos compactados.

9. Tome as medidas necessárias para confirmar se a ameaça de Wacatac é legítima ou não quando avisada pelo seu software antivírus.

10. WACATAC.B!O ML é classificado como um Trojan pelo Windows Defender e pode colocar seu sistema em risco de roubo de identidade, infecção por dados e perda financeira.

11. Os vírus Trojan, como o Wacatac, podem espionar sua atividade on -line, controlar seu dispositivo e roubar dados confidenciais.

12. Os ataques de Trojan, incluindo Wacatac, causaram danos significativos ao infectar computadores e roubar dados do usuário.

Perguntas com base no texto:

1. O Defender do Windows pode remover Wacatac Trojan?

Sim, o Windows Defender pode detectar Wacatac Trojan, mas não pode removê -lo automaticamente. Pode ser necessário removê -lo manualmente.

2. O que você deve fazer se encontrar um vírus Trojan?

Se você encontrar um vírus Trojan, remova -o do seu sistema para garantir a segurança do seu computador.

3. Como você pode remover uma vitória de Trojan?

Para remover uma infecção por Win Trojan, siga as etapas de remoção corretas na ordem dada e execute o Microsoft Defender.

4. O Windows Defender é o suficiente para remover os troianos?

Não, o Windows Defender pode não ser capaz de remover todos os Trojans. Etapas adicionais podem ser necessárias para garantir a remoção completa.

5. Pode wacatac ser um falso positivo?

Sim, os alertas do Wacatac às vezes podem ser falsos positivos, especialmente ao baixar arquivos compactados. Você deve confirmar se a ameaça é legítima ou não.

6. Trojan Wacatac é seguro?

Não, Trojan Wacatac (Wacatac.B!ml) não é seguro, pois coloca seu sistema em risco de roubo de identidade, infecção por dados e perda financeira.

7. Um vírus de Trojan pode espionar você?

Sim, os vírus Trojan podem espionar suas atividades on -line, controlar seu dispositivo e roubar dados confidenciais.

8. Um Trojan pode destruir seu computador?

Sim, ataques de Trojan, incluindo Wacatac, causaram danos significativos ao infectar computadores e roubar dados do usuário.

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O Windows Defender remove Wacatac

Conforme mencionado na parte inicial deste artigo, embora o Windows Defender possa detectar a existência do script de Trojan Wacatac B ML, é incapaz de removê -lo automaticamente. Você pode tentar remover a ameaça manualmente.

Cache

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Você deve excluir o vírus Trojan

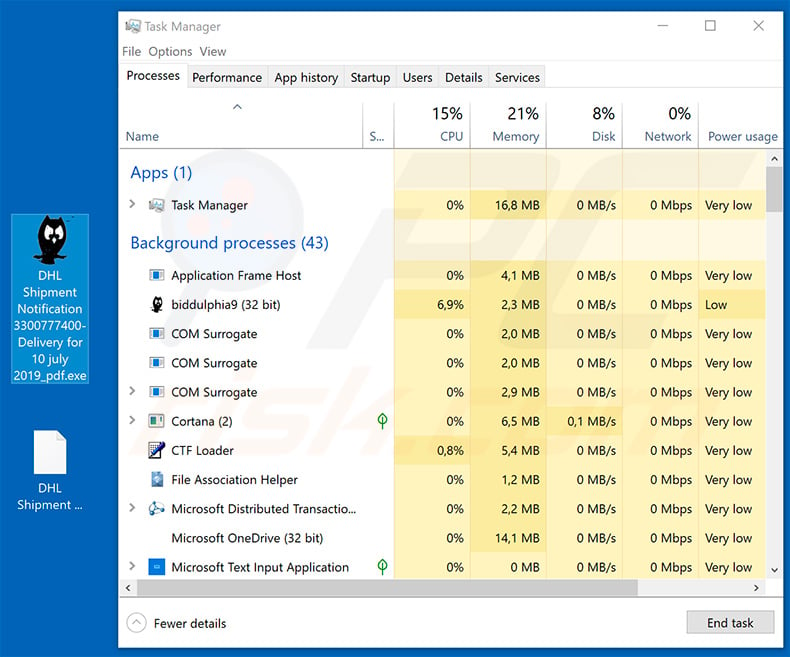

Se você encontrar um Trojan, seja disfarçado como um programa legítimo, escondido como um programa de inicialização ou operando como um processo de fundo, o próximo passo é removê -lo.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Como faço para me livrar da vitória de Trojan

Desempenho como remover um vírus de Trojan. Agora que você sabe que seu PC tem uma infecção de Trojan, você deve executar as etapas de remoção na ordem correta para limpar seu. Computador. Execute o Microsoft Defender

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O Windows Defender é bom o suficiente para remover os troianos

O Windows Defender não pode remover todos os Trojans do seu dispositivo. Pode haver etapas adicionais que você deve tomar para removê -las. Verifique se o Windows Defender executa uma varredura de vírus. Digite “Security Security” em sua caixa de pesquisa e escolha o “Vírus & Opção de proteção contra ameaças ”.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Pode wacatac ser um falso positivo

O WACATAC pode ser um falso positivo sim, um alerta de wacatac pode ser um falso positivo, especialmente se você estiver baixando arquivos compactados. Se você receber um aviso do seu software antivírus de que uma ameaça foi detectada, tome todas as medidas necessárias para garantir que seja uma ameaça legítima ou não.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Trojan Wacatac é seguro

O WACATAC.B!O ML é classificado como um Trojan pelo Windows Defender porque entra no Windows Operating Systems, enganando os usuários a executar um arquivo de aparência legítima. No momento em que infecta seu sistema, ele o coloca em risco de roubo de identidade, infecção por dados e perda financeira.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Um vírus de Trojan pode espionar você

Um cavalo de Trojan, ou Trojan, é malware que invade o seu computador disfarçado de software legítimo. Os cibercriminosos o usam para espionar sua atividade on -line, controlar seu dispositivo e roubar seus dados confidenciais.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Trojan pode destruir seu computador

Os ataques de Trojan foram responsáveis por causar grandes danos ao infectar computadores e roubar dados do usuário. Exemplos conhecidos de troianos incluem: Rakhni Trojan: O Rakhni Trojan entrega ransomware ou uma ferramenta de criptojacker-que permite que um invasor use um dispositivo para extrair criptomoeda-para infectar dispositivos.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Trojan pode danificar seu computador

Os ataques de Trojan foram responsáveis por causar grandes danos ao infectar computadores e roubar dados do usuário. Exemplos conhecidos de troianos incluem: Rakhni Trojan: O Rakhni Trojan entrega ransomware ou uma ferramenta de criptojacker-que permite que um invasor use um dispositivo para extrair criptomoeda-para infectar dispositivos.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O vírus Trojan pode destruir seu computador

Um Trojan é um tipo de vírus que pode ter efeitos altamente destrutivos: desde a exclusão de arquivos até a destruição de todo o conteúdo do disco rígido. Trojans também podem capturar e reenviar dados confidenciais a um endereço externo ou abertos portas de comunicação, permitindo que um intruso controla o computador infectado remotamente.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Eu preciso de antivírus se tiver Windows Defender

O Windows Defender verifica o email de um usuário, navegador da Internet, nuvem e aplicativos para as ameaças cibernéticas acima. No entanto, o Windows Defender não possui proteção e resposta para pontos de extremidade, bem como investigação e remediação automatizadas, de modo que mais software antivírus é necessário.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Devo desligar o zagueiro do Windows se eu tiver antivírus

Mas não desative o zagueiro, a menos que você tenha outro programa antivírus pronto para ser instalado. Isso porque sem proteção antivírus ativa, você está exposto a um risco maciço de segurança. Também não é aconselhável executar vários programas antivírus ao mesmo tempo.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] É wacatac um vírus

Wacatac é um tipo de vírus de Trojan que pode causar danos graves ao seu PC e coletar todos os seus dados pessoais.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Um Trojan pode acessar minha câmera

Os cibercriminosos podem usar o chamado malware de cavalo de Trojan. Você clica em um anexo ou faz o download de uma peça de música ou vídeo infectada com malware, e Hey Presto! – Um cibercriminal pode controlar remotamente as funções do seu PC – incluindo sua câmera e microfone e pode até gravar imagens e áudio remotamente.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] É um código de hacker de Trojan

Um vírus Trojan Horse é um tipo de malware que baixa em um computador disfarçado de um programa legítimo. O método de entrega normalmente vê um invasor usar engenharia social para ocultar código malicioso em software legítimo para tentar obter acesso ao sistema dos usuários com seu software.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] É o vírus Trojan alerta real

É um alerta de spyware de Trojan no legítimo não, um alerta de spyware de trojan é um pop-up que pretende levar os usuários a acreditar que é legítimo fingindo ser janelas ou maçã. Ele solicitará que você ligue para um número para remover a ameaça para que você possa pagar por software desnecessário ou conceder acesso remoto ao seu laptop.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] São troianos piores que os vírus

Ao contrário dos vírus, os cavalos de Trojan não se replicam, mas podem ser tão destrutivos. Os Trojans também abrem uma entrada de backdoor no seu computador, dando comando para ator malicioso ou permitindo que usuários/programas maliciosos acessem seu sistema. Isso leva a informações confidenciais e pessoais sendo roubadas.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Pode Windows Defender Detect todos os vírus

Microsoft Defender vem com alguns recursos que podem ajudá -lo a detectar malware. Esses recursos incluem proteção em tempo real, proteção baseada em nuvem e detecção comportamental. Proteção em tempo real significa que o defensor examinará seu computador em busca de malware toda vez que você acessar um arquivo ou programa.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O Windows Defender pode remover qualquer vírus

A varredura offline do Defender Windows detectará e removerá automaticamente ou malware de quarentena.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O Windows Defender é bom o suficiente para proteção contra vírus

O Microsoft Defender qualquer bom defensor da Microsoft é uma opção suficiente para proteção antivírus básica. Tem um firewall muito forte e um bom número de recursos para a segurança do programa e do dispositivo. No entanto, o desempenho da varredura é muito ruim e a navegação segura só é possível com a Microsoft Edge.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as desvantagens do Windows Defender

Contras do painel integrado do Windows Defenderlacks para todos os dispositivos usando o Windows Defender.Sem responsabilidade se o computador estiver infectado por malware.Recursos limitados para uso em larga escala.Atrasa a instalação de aplicativos usados com frequência.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Como sei se alguém está me observando através da minha câmera

Os seguintes sinais podem indicar que alguém está usando a câmera do seu telefone para assistir: aplicativos de fundo suspeitos.Câmera de comavalia mal.Arquivos ímpares e espaço de armazenamento inexplicavelmente baixo.Luz indicadora de comportamento incorreto.Drenagem de bateria rapidamente.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Um Trojan pode roubar seus dados

Se você se encontrou nessa situação, ou mesmo pensando que é, há uma possibilidade real de que você pode ter um vírus de Trojan no seu computador. Os vírus Trojan não podem não apenas roubar suas informações mais pessoais, mas também o risco de roubo de identidade e outros crimes cibernéticos graves.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Qual é o trojan mais prejudicial

Zeus. Zeus é um cavalo de Trojan projetado para roubar dados financeiros pessoais, como senhas e detalhes bancários. Foi descoberto pela primeira vez em 2007 e os dispositivos infectados com cordas em uma botnet, uma grande rede de computadores controlados por hackers. Os cibercriminosos usaram a botnet para roubar dinheiro das principais empresas e bancos.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O antivírus pode remover os troianos

Malware de cavalo de Trojan oculto pode comprometer seus dados e desacelerar seu dispositivo. Disfarçado como arquivos inofensivos, os Trojans causam estragos no seu sistema. Software antivírus forte pode detectar troianos antes de causar danos.

[/wpremark]