Quais são três 3 causas possíveis de perda de dados?

Resumo do artigo

O artigo discute as causas da perda de dados e os tipos comuns de perda de dados. Ele também explora a causa mais comum de perda de integridade de dados e as principais causas de perda de dados para empresas. Além disso, fornece exemplos de perda de dados e as causas comuns de violações de dados.

Pontos chave:

- 1. Causas de perda de dados: 67 % da perda de dados é causada por falhas no disco rígido ou falha do sistema. 14 % da perda de dados é causada por erro humano. 10 % da perda de dados é resultado da falha do software.

- 2. Tipos de perda de dados: Existem três tipos de perda de dados. Eles incluem ações processuais, intencionais e não intencionais, bem como falhas e desastres.

- 3. Causa mais comum de perda de integridade de dados: A causa mais comum de perda de integridade de dados são atos maliciosos, como malware, hackers e outras ameaças cibernéticas.

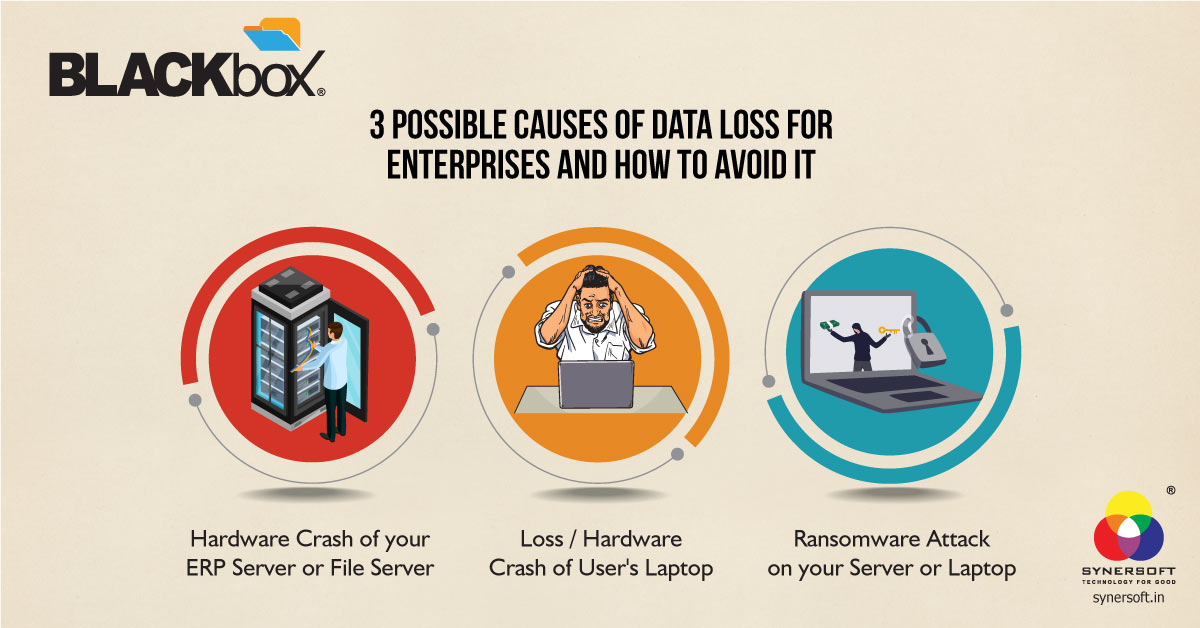

- 4. Principais causas de perda de dados para empresas: As principais causas de perda de dados para empresas são erros humanos, falha de hardware, malware e outras formas de ataques cibernéticos. A exclusão acidental de arquivos e ameaças como ransomware e falha do servidor tendem a causar mais danos.

- 5. Exemplos de perda de dados: Exemplos de perda de dados incluem roubo de laptop, exclusão acidental ou substituição de arquivos, falta de energia e picos, líquidos derramados e falhas no disco rígido. O backup regularmente de arquivos pode ajudar a recuperar dados em caso de perda de dados.

- 6. Causas comuns de perda de dados: As principais causas de perda de dados são falha humana, erro humano, corrupção de software, roubo, vírus de computador e destruição de hardware.

- 7. Tipos comuns de dados: Os dados são amplamente divididos em dados numéricos, dados categóricos e dados originais.

- 8. Causas comuns de violações de dados: As quatro causas comuns de violações de dados incluem ameaças internas devido ao uso indevido de acesso privilegiado, senhas fracas e roubadas, aplicativos não atingidos, malware, engenharia social e ataques físicos.

Questões:

- Quais são as causas da perda de dados?

As principais causas da perda de dados incluem falhas no disco rígido ou falha do sistema, erro humano e falha de software. Esses fatores contribuem para cerca de 91 % da perda de dados. - Quais são os três tipos de perda de dados?

Os três tipos de perda de dados são processuais (ações intencionais ou não intencionais), falhas (como falha de energia) e desastres (desastres ou crimes naturais). - Qual é a causa mais comum de perda de integridade de dados?

A causa mais comum de perda de integridade de dados são atos maliciosos, como malware, hackers e ameaças cibernéticas. Essas atividades podem roubar, alterar ou destruir dados, comprometendo sua integridade e segurança. - Quais são as cinco principais causas de perda de dados para empresas?

As cinco principais causas de perda de dados para empresas são erros humanos, falha de hardware, malware e outros ataques cibernéticos, exclusão acidental de arquivos e ameaças como ransomware e falha do servidor. - Quais são os exemplos de perda de dados?

Exemplos de perda de dados incluem roubo de laptop, exclusão acidental ou substituição de arquivos, falta de energia e picos, líquidos derramados e falhas no disco rígido. O backup regularmente de arquivos pode ajudar a recuperar dados em caso de perda de dados. - Quais são as duas causas comuns de perda de dados?

As duas causas comuns de perda de dados são falhas humanas (como exclusão acidental) e corrupção de software. Outras causas incluem roubo, vírus de computador e destruição de hardware. - Quais são os três tipos mais comuns de dados?

Os três tipos mais comuns de dados são dados numéricos (quantitativos), dados categóricos (qualitativos) e dados originais (informações brutas e não processadas). - Quais são as quatro causas comuns de violações de dados?

As quatro causas comuns de violações de dados são ameaças privilegiadas devido ao uso indevido de acesso privilegiado, senhas fracas e roubadas, aplicativos não atingidos, malware, engenharia social e ataques físicos.

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Qual é a causa da perda de dados

67 % da perda de dados é causada por falhas no disco rígido ou falha do sistema. 14 % da perda de dados é causada por erro humano. 10 % da perda de dados é resultado da falha do software.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os três tipos de perda de dados

TIPO PROCEDURAL.Ação intencional. Exclusão intencional de um arquivo ou programa.Ação não intencional. Exclusão acidental de um arquivo ou programa.Falha. Falha de energia, resultando em dados em memória volátil não sendo salva na memória permanente.Desastre. Desastre natural, terremoto, inundação, tornado, etc.Crime.

CachedSimilar

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Qual é a causa mais comum de perda de integridade de dados

Atos maliciosos.

Malware, hackers e outras ameaças cibernéticas podem roubar, alterar ou destruir dados valiosos. Isso pode resultar em perda de integridade e segurança de dados.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as cinco principais causas de perda de dados

As principais causas de perda de dados para empresas são erros humanos, falha de hardware, malware e outras formas de ataques cibernéticos. No dia a dia, a razão mais comum pela qual as empresas perdem os dados é que os arquivos são excluídos acidentalmente. No entanto, ameaças como ransomware e falha do servidor tendem a causar mais danos.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os exemplos de perda de dados

As maiores razões para a perda de dados incluem roubo de laptop, exclusão acidental ou substituição de arquivos, falta de energia e surtos, líquidos derramados e desgaste ou falha repentina de discos rígidos. O backup regularmente de arquivos torna possível a recuperação de dados em caso de perda de dados.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as 2 causas comuns de perda de dados

As principais causas de perda de dados são: falha humana.Erro humano.Corrupção de software.Roubo.Vírus informáticos.Destruição de hardware.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os três tipos mais comuns de dados

Os dados estatísticos são amplamente divididos em dados numéricos, dados categóricos e dados originais.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as 4 causas comuns de violações de dados

Seis causas comuns de violações de dados 1. Ameaças internas devido ao uso indevido de acesso privilegiado.Causa 2. Senhas fracas e roubadas.Causa 3. Aplicativos não atingidos.Causa 4. Malware.Causa 5. Engenharia social.Causa 6. Ataques físicos.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as três fontes de dados

Fontes primárias, secundárias e terciárias.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os 3 exemplos de dados

Os dados podem vir na forma de texto, observações, figuras, imagens, números, gráficos ou símbolos. Por exemplo, os dados podem incluir preços individuais, pesos, endereços, idades, nomes, temperaturas, datas ou distâncias.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as cinco causas mais comuns de violações de dados

Seis causas comuns de violações de dados 1. Ameaças internas devido ao uso indevido de acesso privilegiado.Causa 2. Senhas fracas e roubadas.Causa 3. Aplicativos não atingidos.Causa 4. Malware.Causa 5. Engenharia social.Causa 6. Ataques físicos.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os quatro 4 questões principais na segurança de dados

Abaixo estão vários problemas comuns enfrentados por organizações de todos os tamanhos, enquanto tentam garantir dados confidenciais.Exposição acidental.Ataques de phishing e outros engenharia social.Ameaças internas.Ransomware.Perda de dados na nuvem.Injeção SQL.Descoberta e classificação de dados.Mascaramento de dados.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Qual são a principal fonte de informação principal

Nesta seção, você aprenderá sobre os seguintes tipos de fontes de informação: Livros. Enciclopédias. Revistas.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as três 3 formas diferentes de dados

Neste artigo, exploramos os diferentes tipos de dados, incluindo dados estruturados, dados não estruturados e big data.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O que causa 90% das violações de dados

Pesquisadores da Universidade de Stanford e uma principal organização de segurança cibernética descobriram que aproximadamente 88 % de todas as violações de dados são causadas por um erro de funcionário. O erro humano ainda é muito a força motriz por trás de uma esmagadora maioria dos problemas de segurança cibernética.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O que são 3 problemas de segurança de dados

Tipos de ameaças à segurança de dados

Algumas dessas ameaças incluem malware, ransomware, ataques de phishing e engenharia social.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os 3 a da segurança de dados

Autenticação, autorização e contabilidade (AAA) é uma estrutura de três processos usada para gerenciar o acesso ao usuário, aplicar políticas e privilégios do usuário e medir o consumo de recursos de rede.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os três três tipos diferentes de fonte de dados

As organizações dependem de diferentes tipos de fontes de dados para coletar dados para conduzir suas decisões de negócios. Essas fontes podem ser internas, externas ou de terceiros.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as três maiores violações de dados de todos os tempos

23 maiores violações de dados da história dos EUA1. Yahoo! Data: 2013-2016.Microsoft. Data: janeiro de 2021.Primeiro American Financial Corp. Data: maio de 2019.4. Facebook. Data: abril de 2021.LinkedIn. Data: abril de 2021.JPMorgan Chase. Data: junho de 2014.Home Depot. Data: abril de 2014.Meu espaço. Data: junho de 2013.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as violações de dados mais comuns

Os 7 tipos mais comuns de violações de dados e como eles afetam suas informações de negócios.Adivinhação de senha.Registro de teclas de gravação.Phishing.Malware ou vírus.Negação de Serviço Distribuída (DDoS)

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os três maiores riscos de dados

Grandes riscos & As ameaças vêm com grande dataprivacia e proteção de dados. Quando as empresas estão coletando big data, o primeiro risco que vem com o big data é a privacidade de dados.Gerenciamento de custos.Dados não organizados.Armazenamento de dados e retenção.Análise incompetente de big data.Baixa qualidade de dados.Processo de implantação.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as três três principais áreas de segurança

Existem três áreas primárias ou classificações de controles de segurança. Isso inclui a segurança da gestão, a segurança operacional e os controles de segurança física.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os três 3 princípios de dados

A seguir, é apresentada uma breve visão geral dos princípios de proteção de dados encontrados no artigo 5 GDPR: Legalidade, justiça e transparência: qualquer processamento de dados pessoais deve ser legal e justo.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as três 3 medidas básicas de segurança de rede

A privacidade e a integridade de informações sensíveis são garantidas por meio de autenticação de vários fatores, varredura de conformidade com endpoint e criptografia de todos os dados transmitidos.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os três tipos de dados mais comuns

Tipos de dados comuns

| Tipo de dados | Definição |

|---|---|

| String (STR ou texto) | Sequência de caracteres, dígitos ou símbolos – sempre tratados como texto |

| Booleano (bool) | Valores verdadeiros ou falsos |

| Tipo enumerado (enum) | Pequeno conjunto de valores únicos predefinidos (elementos ou enumeradores) que podem ser baseados em texto ou numéricos |

[/wpremark]