O que é tee confiável?

Pontos chave:

1. O que é um dispositivo confiável

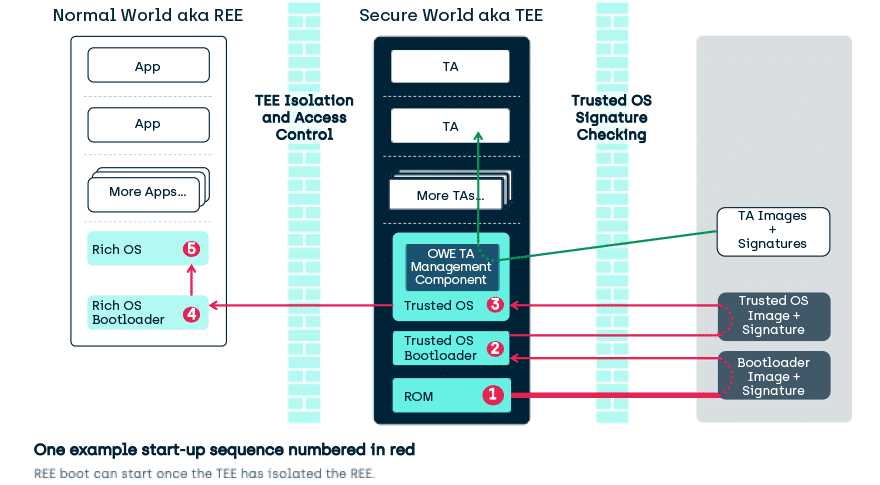

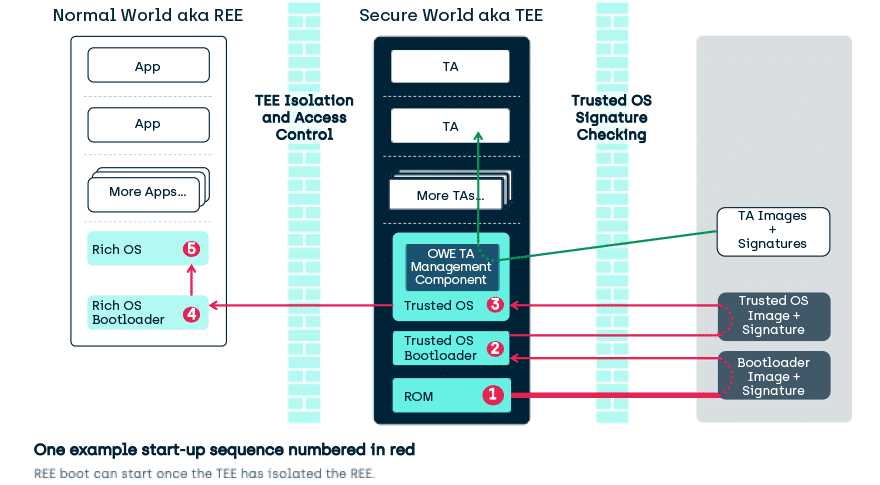

A plataforma segura do Trustônico combina um ambiente de execução confiável (TEE) com uma identidade confiável para fornecer proteção de hardware aos fabricantes de dispositivos. O TEE é um ambiente para execução de código seguro, armazenamento de dados seguro e isolamento de hardware periférico.

2. Qual é a diferença entre tee e enclave seguro

Usando uma seção da CPU como santuário ou enclave cria um ambiente de execução confiável (TEE). Um enclave seguro é um ambiente de memória e CPU que é isolado e invisível para todos os outros usuários e processos em um determinado host. Dentro de um enclave seguro, o código só pode fazer referência a si mesmo.

3. Qual é a diferença entre tee e hsm

Genericamente, um HSM fornece gerenciamento -chave e funcionalidade criptográfica para outros aplicativos. Um TEE também fornece essa funcionalidade, além de ativar o aplicativo (ou partes de aplicações focadas em segurança) para executar dentro de seu ambiente de isolamento.

4. Qual é a diferença entre tpm e tee

O TPM é um pedaço de hardware criado especificamente para fazer cálculo de criptografia com. É fisicamente isolado do restante do sistema de processamento e geralmente é um IC separado na placa -mãe. Tee é uma área no chipset que funciona como um TPM, mas não é fisicamente isolado do restante do chip.

5. Onde está localizado confiável

Trustonic está localizado em Cambridge, Cambridgeshire, Reino Unido. Os concorrentes do Trustônico podem incluir a Airsig Inc., Corpo vigili giurati e keyloop.

6. O que são os serviços de dispositivo usados para

O modelo de dispositivo como serviço (DAAS) oferece PCs, smartphones e outros dispositivos de computação móvel como um serviço pago. Dispositivo como serviço facilita as necessidades de TI de uma empresa terceirizando o hardware, o software e o gerenciamento de dispositivos para um provedor externo.

7. Quais são as limitações dos enclaves seguros

Um dos problemas mais preocupantes com o uso de enclaves seguros é que as vulnerabilidades de hardware identificadas podem levar anos para remendar e, em alguns casos.

8. É um ambiente seguro de um ambiente de execução confiável

Um enclave é uma região de memória protegida que fornece confidencialidade para a execução de dados e código. É uma instância de um ambiente de execução confiável (TEE) que é protegido por hardware.

9. Um TPM pode ser usado como um HSM

O HSM é usado para armazenar chaves privadas ou simétricas para criptografia. Geralmente, é um dispositivo de rede separado. O TPM também pode armazenar/gerar chaves privadas para criptografia. De fato, um TPM pode ser usado como um pequeno HSM embutido (mas o oposto não é verdadeiro: um HSM não pode ser usado como um TPM).

10. É tpm e hsm a mesma coisa

Enquanto os TPMs geralmente estão mais intimamente integrados com seus computadores host, seu sistema operacional, sua sequência de inicialização ou a criptografia de disco rígido embutido. Os HSMs devem ser usados em data centers, enquanto o escopo de um TPM é geralmente um único sistema.

11. TPM é realmente necessário

Em um sistema que possui um TPM, o TPM pode proteger a chave. Se um sistema não possui um TPM, as técnicas baseadas em software protegem a chave. As informações adicionais que o usuário suprimentos pode ser um p

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] O que é um dispositivo confiável

A plataforma segura do Trustônico combina um ambiente de execução confiável (TEE) com uma identidade confiável para fornecer proteção de hardware aos fabricantes de dispositivos. O TEE é um ambiente para execução de código seguro, armazenamento seguro de dados e isolamento de hardware periférico.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Qual é a diferença entre tee e enclave seguro

Usando uma seção da CPU como santuário ou enclave cria um ambiente de execução confiável (TEE). Um enclave seguro é um ambiente de memória e CPU que é isolado e invisível para todos os outros usuários e processos em um determinado host. Dentro de um enclave seguro, o código só pode fazer referência a si mesmo.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Qual é a diferença entre tee e hsm

HSM v Tee. Genericamente, um HSM fornece gerenciamento -chave e funcionalidade criptográfica para outros aplicativos. Um TEE também fornece essa funcionalidade, além de ativar o aplicativo (ou partes focadas em segurança de aplicativos) para executar dentro de seu ambiente de isolamento.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Qual é a diferença entre tpm e tee

O TPM é um pedaço de hardware criado especificamente para fazer cálculo de criptografia com. É fisicamente isolado do restante do sistema de processamento e geralmente é um IC separado na placa principal para ser assim. Tee é uma área no chipset que funciona como um TPM, mas não é fisicamente isolado do restante do chip.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Onde está localizado confiável

Trustonic está localizado em Cambridge, Cambridgeshire, Reino Unido . Que são as alternativas de concorrentes da Trustônica e possíveis concorrentes ao Trustonic podem incluir a Airsig Inc. , Corpo vigili giurati e keyloop .

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] O que são os serviços de dispositivo usados para

O modelo de dispositivo como serviço (DAAS) oferece PCs, smartphones e outros dispositivos de computação móvel como um serviço pago. O dispositivo como serviço facilita as necessidades de uma empresa, terceirizando o hardware, o software e o gerenciamento de dispositivos para um provedor externo.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quais são as limitações dos enclaves seguros

Limitações de enclaves seguros

Um dos problemas mais preocupantes com o uso de enclaves seguros é que as vulnerabilidades de hardware identificadas podem levar anos para remendar e, em alguns casos.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] É um ambiente seguro de um ambiente de execução confiável

Um enclave é uma região de memória protegida que fornece confidencialidade para a execução de dados e código. É uma instância de um ambiente de execução confiável (TEE) que é protegido por hardware.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Um TPM pode ser usado como um HSM

HSM usado para armazenar teclas privadas ou simétricas para criptografia. Geralmente é o Deivce de rede separado. O TPM também pode armazenar/gerar chaves privadas para criptografia, de fato, um TPM pode ser usado como um pequeno HSM embutido (mas o oposto não é verdadeiro: um HSM não pode ser usado como um TPM).

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] É tpm e hsm a mesma coisa

Enquanto os TPMs geralmente estão mais intimamente integrados com seus computadores host, seu sistema operacional, sua sequência de inicialização ou a criptografia de disco rígido embutido. Os HSMs devem ser usados em data centers, enquanto o escopo de um TPM é geralmente um único sistema.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] TPM é realmente necessário

Em um sistema que possui um TPM, o TPM pode proteger a chave. Se um sistema não possui um TPM, as técnicas baseadas em software protegem a chave. As informações adicionais que o usuário suprimentos podem ser um valor de pino ou, se o sistema tiver o hardware necessário, informações biométricas, como impressão digital ou reconhecimento facial.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] É bom ter tpm

Um TPM ajuda a provar a identidade de um usuário e autentica seu dispositivo. Um TPM também ajuda a fornecer segurança contra ameaças como ataques de firmware e ransomware. Um TPM é usado para gerenciamento de direitos digitais (DRM) para proteger os sistemas baseados no Windows e aplicar licenças de software.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quem é o dono de confiança

Inicialmente criado a partir de uma joint venture entre braço, gemalto e g&D. Trustonic agora é uma empresa de portfólio de capital da EMK.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Quantos funcionários tridônicos têm

Trustônico tem 97 funcionários. Veja a lista abrangente de funcionários confiáveis, seus locais, detalhes de contato comercial e pessoal -chave.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Por que você usaria o gerenciador de dispositivos

Gerenciador de dispositivos exibe uma visualização gráfica do hardware instalado no seu computador. Use esta ferramenta quando deseja visualizar e gerenciar dispositivos de hardware e seus drivers.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] O que o gerenciamento de dispositivos tem acesso a

O conjunto de ferramentas para gerenciar dispositivos, incluindo a capacidade de implantar e atualizar software, definir configurações, aplicar políticas e monitorar com dados e relatórios. A capacidade de administrar e gerenciar dispositivos virtuais e físicos, independentemente de sua localização física.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Enclave seguro foi hackeado

A Apple há muito faz grande parte de seu processador de enclave seguro em seus iPhones e, mais recentemente, do MacBooks, mas hoje os hackers anunciaram uma exploração “não patchável” para o processador que, teoricamente.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Qual é a diferença entre TPM e Enclave seguro

O que é um enclave seguro Modern Computing Dispositários geralmente têm um chip de hardware especial dedicado a armazenar informações críticas importantes, como chaves de criptografia e hashes. Nos PCs, este é um módulo de plataforma confiável (TPM), enquanto em dispositivos móveis como androids e iPhones, é chamado de enclave seguro.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] TPM é o mesmo que a tecnologia de confiança da plataforma Intel

Para seu sistema operacional e aplicativos, o PTT parece e age como TPM. No entanto, a diferença entre PTT vs TPM é que os computadores com Intel PTT não exigem um processador ou memória dedicada.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] É tpm uma cpu ou placa -mãe

Normalmente, é um chip separado na placa -mãe, embora o TPM 2.0 O padrão permite que fabricantes como a Intel ou a AMD construam a capacidade de TPM em seus chipsets, em vez de exigir um chip separado. O TPM existe há mais de 20 anos e faz parte dos PCs desde cerca de 2005.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Meu PC tem um módulo TPM

As chances são de que seu PC já tenha TPM e, se tiver menos de 5 anos, você deve ter TPM 2.0. Para descobrir se o seu PC do Windows 10 já foi para começar > Configurações > Atualização e segurança > Segurança do Windows > Segurança do dispositivo. Se você tiver, você verá uma seção de processador de segurança na tela.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] É TPM na placa -mãe ou CPU

Um TPM é um chip de segurança que reside na placa -mãe de um PC ou em seu processador e aplica recursos de segurança para armazenar informações confidenciais. A maioria dos PCs comprados nos últimos cinco anos é capaz de apoiar o TPM 2.0. Alguns usuários podem precisar ativar o TPM 2.0 em seu dispositivo acessando configurações através do UEFI BIOS.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Vale a pena atualizar para o Windows 11 sem tpm

Em particular, se o seu computador não tiver tpm 2.0, então atualizar é uma má ideia. Se o seu computador atender aos requisitos de hardware, atualizar para o Windows 11 não é ruim. No entanto, desde que o Windows 10 ainda seja suportado e recebendo atualizações de segurança, ficar com ele também não é ruim.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] É bom instalar o Windows 11 sem tpm

Qualquer risco para que você possa executar janelas sem TPM 2.0, mas seu PC não vai com nenhuma atualização de chave ou mínima, o que levará ao risco de dados, mesmo o PC trava. Portanto, não recomendamos ignorar o TPM 2.0 Ao instalar o Windows 11.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON icon = “Quote-left-sol-solid” 32 “Height =” 32 “] Existe uma desvantagem para ligar o TPM

O TPM não pode fazer nada sem o seu sistema operacional ou programas trabalhando com ele. Apenas "possibilitando" O TPM não fará absolutamente nada e não tornará os arquivos inacessíveis.

[/wpremark]