Quais são as 3 ameaças da Internet?

Resumo do artigo: Ameaças da Internet

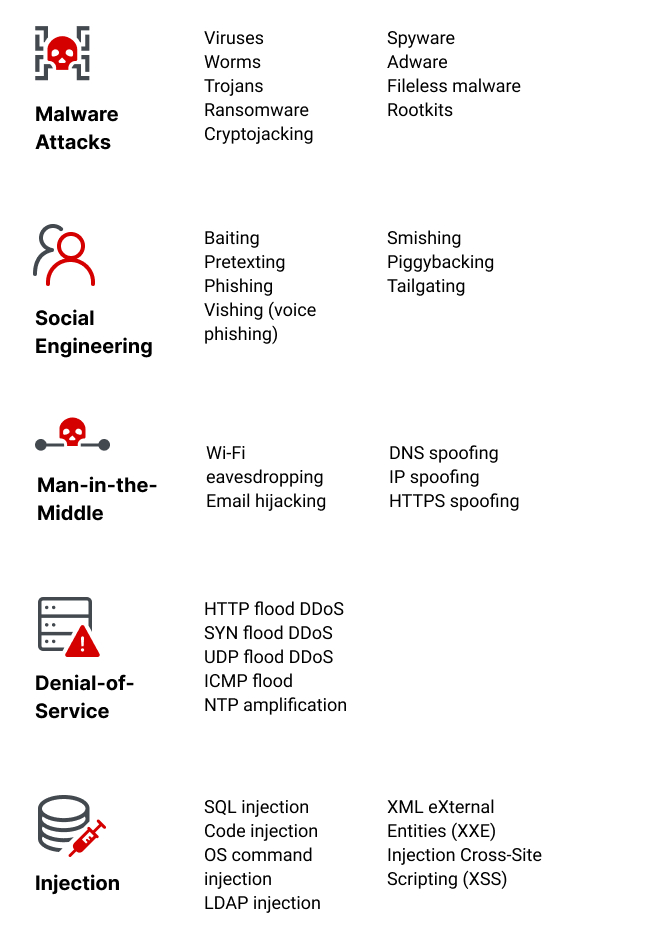

Manter a segurança da Internet é crucial devido às várias ameaças associadas ao uso da Internet. Aqui estão três principais ameaças da Internet:

- Midia removivel: O uso de unidades flash e outros meios removíveis pode representar riscos de segurança, pois podem ser usados para introduzir malware em um sistema.

- Ataques de força bruta: Os cibercriminosos podem tentar quebrar dados criptografados usando métodos de tentativa e erro, o que pode comprometer informações confidenciais.

- Ataques na Web ou por e -mail: Tentativas de phishing, distribuição de malware e outras atividades maliciosas podem ocorrer através de canais da Web ou de email, colocando usuários em risco de violações de dados ou compromisso do sistema.

Perguntas e respostas sobre ameaças da Internet

- O que são pelo menos 3 ameaças de usar a Internet?

- O que são três ameaças comuns de segurança cibernética?

- Quais são 3 ameaças diferentes para dados ou uma rede?

- Quais são as ameaças mais comuns na Internet?

- O que são ameaças na Internet?

- Qual é a maior ameaça para a privacidade da Internet?

- Quais são as três ameaças mais comuns à segurança e por quê?

- Quais são as ameaças à segurança da Internet?

- Quais são as três principais vulnerabilidades ou fraquezas em uma rede ou um dispositivo?

- Quais são os três principais ataques cibernéticos mais comuns?

- O que é um exemplo de ameaça à Internet?

– Mídias removíveis, como unidades flash.

– Ataque de força bruta usando tentativa e erro para decodificar dados criptografados.

– Ataques na web ou e -mail.

– Ataque de malware.

– Ataques de engenharia social.

– Ataques da cadeia de suprimentos de software.

– Vírus e vermes.

– Botnets.

– Drive-by Download ataques.

– Vírus informáticos.

– Malware.

– Ataques de phishing.

– Uma ameaça cibernética ou de segurança cibernética é um ato malicioso que visa danificar dados, roubar dados ou interromper a vida digital. Exemplos incluem vírus de computador, violações de dados e ataques de negação de serviço (DOS).

– A maior ameaça à privacidade da Internet é o comportamento humano. Senhas fracas, clicar em e -mails de phishing e usar conexões não garantidas da Internet representam riscos significativos.

– Malware: Surveillanceware e Ransomware.

– Phishing: e -mail e ataques móveis.

– Ameaças atores: hackers.

– Phishing, golpes na Internet, malware, cyberstalking, cyberbullying, predação on -line e sexção são ameaças comuns à segurança pessoal. Cyberstalking refere -se ao uso de meios eletrônicos para assediar indivíduos, grupos ou organizações.

– Vulnerabilidades baseadas em hardware.

– Vulnerabilidades baseadas em software.

– Vulnerabilidades baseadas em humanos.

– Ataques de phishing.

– Ataques de falsificação.

– Ataques baseados em identidade.

– As ameaças baseadas na Internet abrangem uma ampla gama de perigos, incluindo ameaças conhecidas como phishing e vírus de computador, além de roubo de dados offline.

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O que são pelo menos 3 ameaças de usar a Internet

Conheça os tipos de mídias cibernéticas de ameaças de ameaças, como unidades flash.Ataque de força bruta usando tentativa e erro para decodificar dados criptografados.Ataques na web ou e -mail.Uso não autorizado dos privilégios do sistema da sua organização.Perda ou roubo de dispositivos contendo informações confidenciais.

Cache

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O que são 3 ameaças comuns à segurança cibernética

Quais são os principais tipos de ataque de ameaças de segurança cibernética.Ataques de engenharia social.Ataques da cadeia de suprimentos de software.Ameaças persistentes avançadas (APT) distribuíram ataques de senha do Man-in-the-Middle (MITM) Ataques de Ataque de Man-in-the-Middle (MITM).

Cache

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são 3 ameaças diferentes para dados ou uma rede

Vírus e vermes. Vírus e vermes são programas de software maliciosos (malware) destinados a destruir os sistemas, dados e rede de uma organização.Botnets.Drive-by Download ataques.Ataques de phishing.Ataques de negação de serviço distribuídos (DDoS).Ransomware.Explorar kits.Ataques de ameaça persistente avançada.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as ameaças mais comuns na Internet

10 ameaças comuns à segurança da Internet e como evitá -las vírus dos computadores. Os vírus do computador são os mais comuns entre as ameaças à segurança da Internet por aí.Malware.Phishing.Botnets.Negação de Serviço Distribuída (DDoS) Trojan Horse.Ataque de injeção de SQL.Rootkit.

Cache

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O que são ameaças na Internet

Uma ameaça cibernética ou de segurança cibernética é um ato malicioso que busca danificar dados, roubar dados ou atrapalhar a vida digital em geral. As ameaças cibernéticas incluem vírus de computador, violações de dados, ataques de negação de serviço (DOS) e outros vetores de ataque.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Qual é a maior ameaça para a privacidade da Internet

A maior ameaça à privacidade da Internet em nossa era digital é os humanos. Os usuários da Internet usam senhas fracas, clique em e -mails de phishing e, o mais importante, usam uma conexão de internet não garantida.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as três ameaças mais comuns à segurança e por quê

Este artigo descreve os vetores de ataque mais comuns e como você pode armar seu negócio contra eles.Malware – Surveillanceware e Ransomware.Phishing – e -mail e celular.Ameaças atores – hackers.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as ameaças à segurança da Internet

As ameaças comuns à segurança pessoal incluem: phishing, fraudes na Internet, malware, cyberstalking, cyberbullying, predações on -line e sextortion. Cyberstalking é o uso da Internet ou outros meios eletrônicos para perseguir ou assediar um indivíduo, grupo ou organização.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as três principais vulnerabilidades ou fraquezas em uma rede ou um dispositivo

No nível mais amplo, as vulnerabilidades de rede se enquadram em três categorias: baseada em hardware, baseada em software e baseada em humanos.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os três principais ataques cibernéticos mais comuns

Quais são os 10 tipos mais comuns de areia cibernética.Falsificação.Ataques baseados em identidade.Ataques de injeção de código.Ataques da cadeia de suprimentos.Ameaças internas.DNS Tunneling.Ataques baseados em IoT.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O que é um exemplo de ameaça à Internet

As ameaças baseadas na Internet expõem pessoas e sistemas de computador a prejudicar online. Um amplo escopo de perigos se encaixa nessa categoria, incluindo ameaças conhecidas como phishing e vírus de computador. No entanto, outras ameaças, como roubo de dados offline, também podem ser consideradas parte deste grupo.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os exemplos de ameaças de rede

As ameaças comuns à segurança da rede incluem software malicioso (malware), esquemas de phishing, negação de serviço distribuída (DDoS). Muitos problemas de segurança de rede criam o risco adicional de não conformidade regulatória.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as cinco ameaças cibernéticas mais comuns

Quais são os 10 tipos mais comuns de ciberciais de ataque.Ataques de negação de serviço (DOS).Phishing.Falsificação.Ataques baseados em identidade.Ataques de injeção de código.Ataques da cadeia de suprimentos.Ameaças internas.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O que são exemplos de ameaças da Internet

O que são negação da Web Ameaksaccess.Aquisição de acesso.Uso não autorizado ou indesejado de serviços de computador e/ou rede.Expondo dados privados sem permissão, como fotos, credenciais de conta e informações sensíveis ao governo.Alterações não autorizadas ou indesejadas em um computador e/ou serviços de rede.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as 5 principais ameaças de segurança para as mídias sociais

As cinco principais ameaças de segurança da mídia social são phishing, engenharia social, divulgação de informações, contas falsas e malware.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as três maiores ameaças à segurança e privacidade

Este artigo abordará as 5 principais ameaças à segurança que as empresas enfrentam e como as organizações podem se proteger contra elas.1) ataques de phishing.2) ataques de malware.3) Ransomware.4) Senhas fracas.5) Ameaças internas.Resumo.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O que é ameaça à Internet

Definição de ameaças na web

Ameaças baseadas na Web, ou ameaças on-line, são uma categoria de riscos de segurança cibernética que podem causar um evento ou ação indesejável pela Internet. As ameaças da Web são possíveis pelas vulnerabilidades do usuário final, desenvolvedores/operadores de serviços da Web ou próprios serviços da Web.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os três três tipos de vulnerabilidades de serviço de rede

No nível mais amplo, as vulnerabilidades de rede se enquadram em três categorias: baseada em hardware, baseada em software e baseada em humanos.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os três tipos de vulnerabilidade explicar cada tipo

Os diferentes tipos de vulnerabilidade

De acordo com os diferentes tipos de perdas, a vulnerabilidade pode ser definida como vulnerabilidade física, vulnerabilidade econômica, vulnerabilidade social e vulnerabilidade ambiental.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Qual é a maior ameaça para ataques cibernéticos

As 10 principais ameaças de segurança cibernética: engenharia social.Exposição de terceiros.Erros de configuração.Pobre higiene cibernética.Vulnerabilidades em nuvem.Vulnerabilidades de dispositivos móveis.Internet das Coisas.Ransomware.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os 5 tipos de segurança cibernética

Os 5 tipos de segurança cibernética e o que você precisa para conhecer a segurança da infraestrutura.Segurança de aplicativos.Segurança de rede.Segurança da nuvem.Segurança da Internet das Coisas (IoT).

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são os tipos de ameaças

As ameaças podem ser classificadas em quatro categorias diferentes; direto, indireto, velado, condicional.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as 8 ameaças cibernéticas comuns

Dentro dos principais ameaças cibernéticas. Ransomware é malware projetado para usar a criptografia para forçar o alvo do ataque a pagar uma demanda de resgate.Malware.Ataques sem arquivo.Phishing.Ataque de Man-in-the-Middle (MITM).Aplicativos maliciosos.Ataque de negação de serviço.Exploração de dia zero.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] Quais são as 5 ameaças externas comuns a uma rede

Algumas das ameaças mais comuns incluem: malware.Vírus.Spyware.Adware.cavalos de Tróia.Vermes.Phishing.Phishing Spear.

[/wpremark]

[wPremark Preset_name = “chat_message_1_my” icon_show = “0” Background_color = “#e0f3ff” Padding_right = “30” Padding_left = “30” Border_radius = “30”] [WPREMARK_ICON ICON = “Quott-LEFT-Solid” 32 “Height =” 32 “] O que são ameaças na Internet

Uma ameaça cibernética ou de segurança cibernética é um ato malicioso que busca danificar dados, roubar dados ou atrapalhar a vida digital em geral. As ameaças cibernéticas incluem vírus de computador, violações de dados, ataques de negação de serviço (DOS) e outros vetores de ataque.

[/wpremark]